A empresa afirma que vende Pegasus apenas para governos e apenas com o objetivo de rastrear criminosos e terroristas. No entanto, muitos dos relatórios recentes sobre Pegasus giram em torno de uma lista de 50.000 números de telefone que não cabem nesse perfil.

por Bhanukiran Gurijala, em The Conversation | Tradução de Cezar Xavier

A criptografia ponta a ponta é uma tecnologia que embaralha mensagens em seu telefone e as decodifica apenas nos telefones dos destinatários, o que significa que qualquer pessoa que interceptar as mensagens não poderá lê-las. Dropbox, Facebook, Google, Microsoft, Twitter e Yahoo estão entre as empresas cujos aplicativos e serviços usam criptografia de ponta a ponta.

Esse tipo de criptografia é bom para proteger sua privacidade, mas os governos não gostam porque torna difícil para eles espionar pessoas, seja rastreando criminosos e terroristas ou, como alguns governos são conhecidos por fazer, espionando dissidentes, manifestantes e jornalistas. Digite uma empresa de tecnologia israelense, NSO Group.

O principal produto da empresa é o Pegasus, spyware que pode entrar furtivamente em um smartphone e obter acesso a tudo que está nele, incluindo sua câmera e microfone. Pegasus foi projetado para se infiltrar em dispositivos que executam os sistemas operacionais Android, Blackberry, iOS e Symbian e transformá-los em dispositivos de vigilância. A empresa afirma que vende Pegasus apenas para governos e apenas com o objetivo de rastrear criminosos e terroristas.

Como funciona

As versões anteriores do Pegasus eram instaladas em smartphones por meio de vulnerabilidades em aplicativos comumente usados ou por spear-phishing, que envolve enganar um usuário direcionado a clicar em um link ou abrir um documento que instala o software secretamente. Ele também pode ser instalado sobre um transceptor sem fio localizado próximo a um alvo ou manualmente se um agente puder roubar o telefone do alvo.

Desde 2019, os usuários do Pegasus podem instalar o software em smartphones com chamada não atendida no WhatsApp, podendo até mesmo deletar o registro da chamada perdida, impossibilitando o dono do telefone saber que algo está errado. Outra forma é simplesmente enviar uma mensagem para o telefone de um usuário que não produz nenhuma notificação.

Isso significa que a versão mais recente deste spyware não exige que o usuário do smartphone faça nada. Tudo o que é necessário para um ataque e instalação de spyware bem-sucedidos é ter um aplicativo ou sistema operacional vulnerável específico instalado no dispositivo. Isso é conhecido como exploit zero-click.

Uma vez instalado, o Pegasus pode, teoricamente, coletar quaisquer dados do dispositivo e transmiti-los de volta ao invasor. Ele pode roubar fotos e vídeos, gravações, registros de localização, comunicações, pesquisas na web, senhas, registros de chamadas e postagens de mídia social. Ele também tem a capacidade de ativar câmeras e microfones para vigilância em tempo real sem a permissão ou conhecimento do usuário.

Quem tem usado o Pegasus e por quê

O Grupo NSO afirma que constrói o Pegasus exclusivamente para os governos usarem no contraterrorismo e no trabalho de aplicação da lei. A empresa o comercializa como uma ferramenta de espionagem direcionada para rastrear criminosos e terroristas e não para vigilância em massa. A empresa não divulga seus clientes.

O primeiro uso relatado de Pegasus foi pelo governo mexicano em 2011 para rastrear o notório barão das drogas Joaquín “El Chapo” Guzmán. A ferramenta também foi supostamente usada para rastrear pessoas próximas ao jornalista saudita assassinado Jamal Khashoggi.

Não está claro quem ou quais tipos de pessoas estão sendo visados e por quê. No entanto, muitos dos relatórios recentes sobre Pegasus giram em torno de uma lista de 50.000 números de telefone. A lista foi atribuída ao Grupo NSO, mas as origens da lista não são claras. Uma declaração da Amnistia Internacional em Israel afirmou que a lista contém números de telefone que foram marcados como “de interesse” para vários clientes da NSO, embora não se saiba se algum dos telefones associados aos números foram realmente rastreados.

Um consórcio de mídia, o Projeto Pegasus, analisou os números de telefone da lista e identificou mais de 1.000 pessoas em mais de 50 países. As descobertas incluíram pessoas que parecem não se enquadrar nas restrições do Grupo NSO a investigações de atividades criminosas e terroristas. Isso inclui políticos, funcionários do governo, jornalistas, ativistas de direitos humanos, executivos e membros da família real árabe.

Outras maneiras de rastrear seu telefone

Pegasus é de tirar o fôlego em sua furtividade e sua aparente capacidade de assumir o controle total do telefone de alguém, mas não é a única maneira que as pessoas podem ser espionadas através de seus telefones. Algumas das maneiras pelas quais os telefones podem ajudar na vigilância e minar a privacidade incluem rastreamento de localização, espionagem, malware e coleta de dados de sensores.

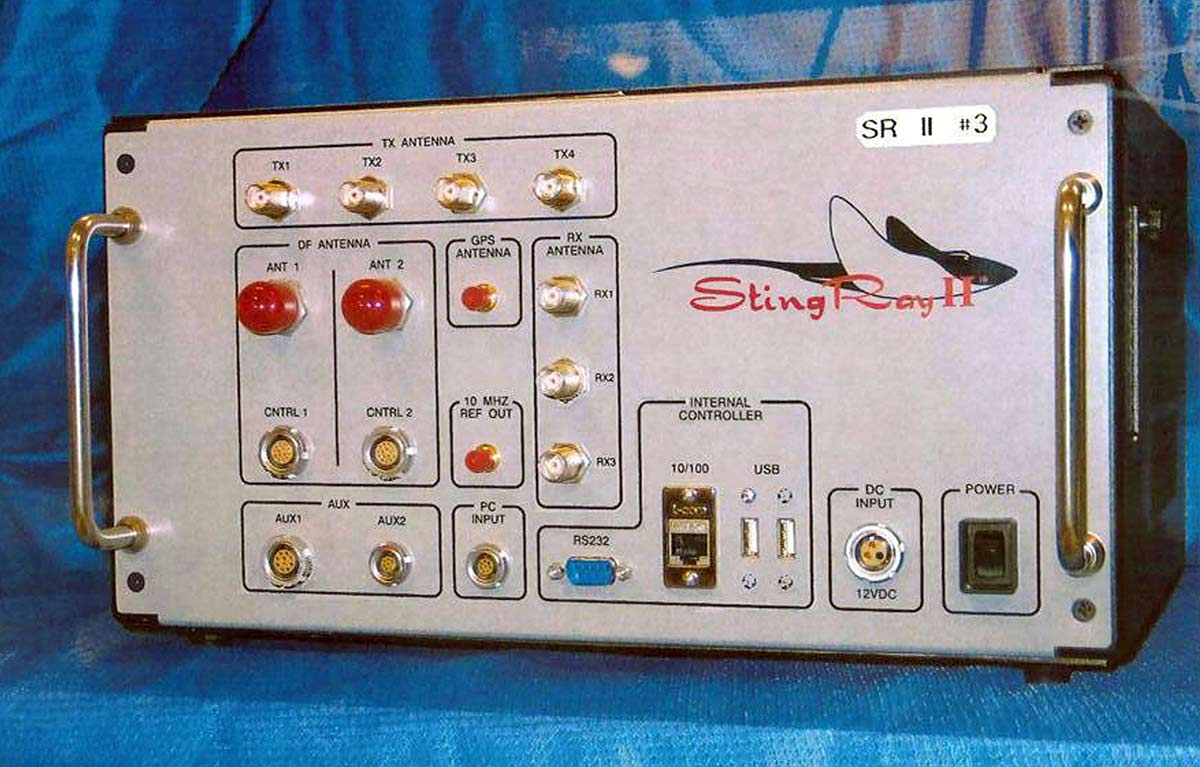

Os governos e as empresas de telefonia podem rastrear a localização de um telefone rastreando sinais de celular de transceptores de torre de celular e simuladores de transceptor de celular como o dispositivo StingRay. Os sinais de Wi-Fi e Bluetooth também podem ser usados para rastrear telefones. Em alguns casos, aplicativos e navegadores da web podem determinar a localização de um telefone.

A escuta secreta das comunicações é mais difícil de realizar do que o rastreamento, mas é possível em situações nas quais a criptografia é fraca ou inexistente. Alguns tipos de malware podem comprometer a privacidade ao acessar dados.

A Agência de Segurança Nacional buscou acordos com empresas de tecnologia segundo os quais as empresas dariam à agência acesso especial a seus produtos por meio de backdoors, e supostamente construiu backdoors por conta própria. As empresas dizem que backdoors frustram o propósito da criptografia ponta a ponta.

A boa notícia é que, dependendo de quem você é, é improvável que seja alvo de um governo com Pegasus. A má notícia é que esse fato por si só não garante sua privacidade.

por Bhanukiran Gurijala, Professor assistente de ciência da computação e sistemas de informação, West Virginia University | Texto original em português do Brasil, com tradução de Cezar Xavier

Exclusivo Editorial PV / Tornado